- ソリューション

- 購入

- インサイト

- パートナー

- サポート

- Contact Us

- Language

ネットワーク接続される機器の保護、更新、監視、制御を大規模に実現

- デジタルトラスト製品/サービス一覧:

- エンタープライズ IT、PKI、ID

- ウェブサイト&サーバー

- コード&ソフトウェア

- 文書&署名

- IoT&コネクテッドデバイス

PKIと証明書のリスクを一元管理

PKIと証明書のリスクを一元管理

証明書ライフサイクルの

管理をもっとスマートに

- 発行 & インストール

- 検知 & 復旧

- 更新 & 自動化

- 選任 & 委譲

CI/CD や DevOps のための継続署名

- ソースコード完全性の保証

- ソフトウェア署名の自動化

- 鍵と権限の一元管理

- 規則の適用を効率化

安全で柔軟性の高い世界基準の署名

- 暗号鍵に基づいたID

- 遠隔身元証明(RIV)

- AdobeとDocuSignとの簡単連携

- 柔軟なワークフロー

半導体埋め込みから後付けまでの

信頼チェーン

妥協なきデバイスセキュリティ

- トラストアンカーの埋め込み

- デバイス管理の自動化

- 効率的な一元管理

安全なアプリ開発を加速

- OSとプロセッサに依存しない開発

- 柔軟なメモリ容量

- 多くの開発言語に対応

人工衛星からペースメーカーまで、デジタルで信頼がどのように守られているかをご覧ください。

人工衛星からペースメーカーまで、デジタルで信頼がどのように守られているかをご覧ください。

TLS/SSL ベスト

プラクティスガイド

2022 年版

DevOps 向けの

実用に耐える

署名ポリシーを

確立するには

グローバルで文書の

署名と規制を管理する

デジサートと MATTER:

スマートホーム

デバイスのための

新しいセキュリティ規格

デジサートと MATTER:

スマートホーム

デバイスのための

新しいセキュリティ規格

デジサートと MATTER:

スマートホーム

デバイスのための

新しいセキュリティ規格

デジサートと MATTER:

スマートホーム

デバイスのための

新しいセキュリティ規格

業界最良の証明書を管理するためのベストプラクティスガイド

全てを満たす最高のウェブサイト

セキュリティ

- 優先認証

- マルウェアスキャン

- 脆弱性アセスメントおよび PCI スキャン

- 継続的なCT ログモニタリング

- DigiCert Smart Seal と Norton Seal

- 他社を大きくしのぐ補償サービス

デジタルファーストの企業に最適

- 優先認証

- マルウェアスキャン

- DigiCert Smart Seal

- プロフェッショナルサービス

- 他社を大きくしのぐ補償サービス

安全と柔軟性を備える基本的な証明書

- 定評あるサポート

- ブラウザ対応率99%

- OV と EV に対応

- DigiCert Basic Seal

- プロフェッショナルサービス

柔軟で高機能、簡単に追加可能

- 全ての企業認証型(OV)証明書に対応

- 1ドメインで全サブドメインに対応

複数ドメイン向けに

柔軟なオプション

- 全てのEVと企業認証型(OV)証明書に対応

- 250ドメインまで対応

- マルチドメイン (UCC) SSL証明書

- SAN (Subject Alternative Names) 証明書

他に無い、最新機能のトラストマーク

- 顧客の信頼を得る

- コンバージョンを伸ばす

- 83%の顧客が価値を感じる機能

- コンシューマが選ぶ「最新鋭機能」

顧客に信頼されるメールを送信

- DMARCでフィッシング対策

- メール受信箱で「見える」認証済み

- メール開封率の向上

コード署名でソフトウェアを

安全に保つ

- 知的財産の保護

- EVと企業認証型(OV)を提供

- タイムスタンプと鍵保管オプション

- HSMに対応

フィッシング詐欺対策向け

電子証明書

- S/MIME 対応メールで利用可能

- ゲートウェイ/サーバ型配信に対応

- 送信元の実在性証明で安心

主要ワークフロー製品と連携可能な

電子署名で文書を信頼

- 法的効力を持つ署名

- 全世界で利用可能

- 個人向けまたは企業向け署名

業界最高水準の証明書を

管理するためのベスト

プラクティスガイド

2022 年版

業界最高水準の証明書を

管理するためのベスト

プラクティスガイド

2022 年版

何千社もの業務改善を

支援してきた証明書管理チェックリスト

何千社もの業務改善を

支援してきた証明書管理チェックリスト

TLS/SSL ベスト

プラクティスガイド

2022 年版

TLS/SSL ベスト

プラクティスガイド

2022 年版

オンライン購入において

DigiCert Smart Seal が

果たす役割

情シス、危機管理、

マーケティング部門に

有用な VMC

グローバルかつローカルのニーズを支える QTSP(Qualified Trust Services Provider)

PSD2 準拠について知っておきたいこと

大量のコードサイニング、

鍵、ポリシー管理で

信頼を保つ

グローバルで文書の

署名と規制を管理する

ウェビナー

ID、デバイス、証明書の無秩序な拡散を抑制

資料

DigiCertが、現実の問題を解決するために、デジタルトラストの確立、管理、拡大をどのように支援しているかをご覧ください。

世界のIT・情報セキュリティリーダーたちが、デジタル技術の信頼性を欠いたセキュリティはセキュリティではないと考えている理由とは?

信頼の上に築かれたパートナーシップ

世界中にデジタルトラストをもたらす

強力なパートナーシップ

- エンタープライズ

- 中小企業

- 公共団体

- 技術パートナシップ

- 業界団体

CONTACT OUR SUPPORT TEAM

2023年8月15日よりCertCentralのサインインではユーザ名とパスワードのほかにワンタイムパスワード(OTP)もしくはクライアント証明書の二要素認証による提示が必要となりました。 設定等についてはこちらのKnowledgeを参照ください。

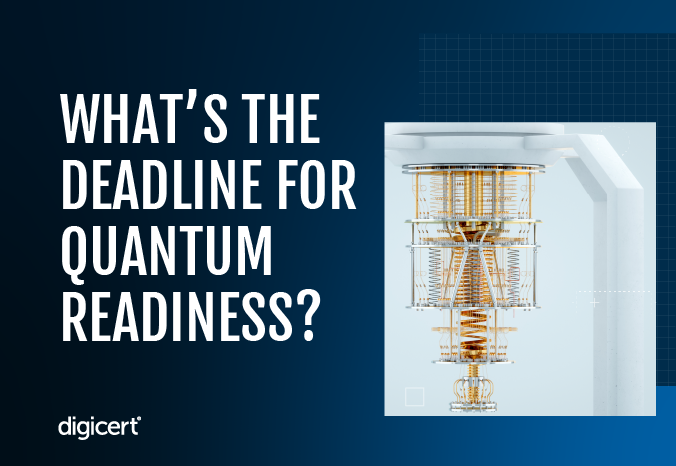

量子コンピュータは、地球にとって素晴らしい可能性を秘めています。と同時に、インターネットの基盤となるセキュリティを脅かす力も持っています。

量子コンピュータの話題を追っている人なら、おそらく「Q-Day」について聞いたことがあるでしょう。いつとは確定していないものの必ず訪れる日、私たちが現在インターネットや多くのデジタルプロセスの安全性を依存している暗号化アルゴリズムを量子コンピュータが破る能力を獲得する日のことです。

私は、この言葉を再定義することを提案します。量子コンピュータのリスクに備えるために必要な暗号化の俊敏性について、組織が強い関心を持つべき瞬間という意味です。

その瞬間は、今です。

量子が破ろうとしているアルゴリズム

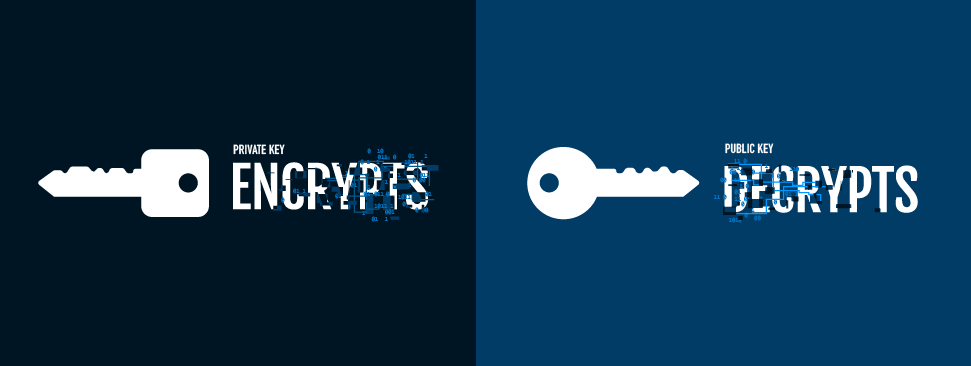

HTTPS の「S」(ブラウザ上では南京錠で示される)は、TLS(Transport Layer Security)と呼ばれる暗号化プロトコルによって提供されています。TLS で使われているのは、非対称暗号と呼ばれる暗号化方式です。つまりデータを暗号化して電子署名を検証する公開鍵と、データを復号して電子署名を生成する秘密鍵という一対の鍵ペアを用いる方式であり、現在最も一般的な非対称アルゴリズムが、RSA と ECC です。

クレジットカード情報や納税者 ID をウェブサイトで入力するときなどに、私たちはネットワーク通信を保護するために非対称暗号を利用しています。また、全世界のクラウドやデータセンターで巨大なデータベースを保護するときに使用されるような、他の暗号化キー(キーのカプセル化)を保護するためにも非対称暗号を使用します。簡単に言えば、非対称暗号は現在、ほぼあらゆるものを保護しているということです。

非対称暗号は複雑な数学(大きな素数)を利用するため、現在のスーパーコンピュータでも解くのはきわめて困難です。ところが、量子コンピュータは複雑な数学の問題を解くことを得意としています。そしてある時点で、量子コンピュータは非対称暗号という複雑な数学の問題を短時間で解けるくらい十分な処理能力を持つようになるでしょう

(非対称暗号について詳しくは、インターネットで "ボブとアリス"を検索してみてください。冗談ではありません)。

問題は「いつ」ではなく「いかにして」

このような変化がいつ起こるか正確には誰にもわかりませんが、「いつ」は問題ではありません。私たちが心配しなければならない、しかもかなり本気で心配しなければならないのは、全システムを量子安全な状態にアップデートするのに、どのくらい時間がかかるかということです。

繰り返しますが、全システムです。私たちが日々使っている システムです。

医療記録や ガスポンプ。ATM、公共事業、軍用通信もです。

といっても、RSA 暗号を使用して保護されてきたものがすべて今すぐに、あるいは同時に危険にさらされるという意味ではありません。そうではなく、どんな秘密鍵でも短時間で(数日ではなく数時間と考えてください)導き出せるため、攻撃者はいつでも好きなときに、その秘密鍵で保護されている対象をたやすく偽造・悪用できるようになるということです。

新しい PQC アルゴリズムが量子安全を実現

RSA と ECC はきわめて広い用途に使われています。情報の暗号化と復号にも、メッセージの真正性を検証する電子署名の生成にも利用されています。現在の耐量子コンピュータ暗号(PQC)アルゴリズムはそうではありません。つまり、ユースケースが異なれば別のアルゴリズムが必要になるということです。

現在、28 の PQC アルゴリズムが開発中であり、そのうち次の 4 つを NIST が標準として提案しています。

- Crystals-Kyber: 暗号鍵のカプセル化用。

- Crystals-Dilithium: 電子署名用。

- SPHINCS+: 電子署名用。

- FALCON: 電子署名用。

たとえばコンピュータ資源については、RSA 2028 で作成される電子署名が 256 ビットなのに対して、SPHINCS+で作成される電子署名は 17 キロバイト(66 倍)です。

NIST が 3 つの電子署名アルゴリズムの標準化を検討していることはご存じかもしません。それぞれ、ユースケースごとに役に立つ明確な利点があります。Dilithium は、IoT デバイスのようにリソース上の制約がある環境に適しています。SPHINCS+ は、容量が限られている場合に小さい鍵を使用しますが、上で示したように生成される署名のサイズは大きくなります。FALCON は高速な署名検証を実現するため、高性能のトランザクション処理に最適です。

今日からすぐにできる対策

量子コンピュータへの対応は、1 日で達成できるものではありませんし、一度で終わるものでもありません。最も保護の進んだ組織なら、暗号化の俊敏性に対応し、システムのインフラを中断することなく、古くなった暗号資産を交換できそうです。

暗号化の俊敏性を実現する手始めの手順は、以下のとおりです。

- 証明書、アルゴリズム、その他の暗号化資産のインベントリを作成する

- 信頼のルーツとなる暗号化アルゴリズム(組織のプライベート認証局など)、長寿命デバイスのファームウェア、長期間信頼される必要がある署名を生成するその他の資産を交換する

- 量子安全なアルゴリズムを製品に組み込む方法を検討する

暗号化の俊敏性における「俊敏性」の実現

世界のサイバーセキュリティインフラの量子安全化は、一朝一夕にはいきません。おそらく試行錯誤も何度か必要です。PQC は何年も前から開発されていますが、実用を承認された最初のバージョンは、時の試練に耐えられないかもしれません。

しかも、PQC のアルゴリズムは、現在使われている同種のアルゴリズムの代替にはなりません。サポートの必要なアルゴリズムは増え、鍵のサイズとその結果として得られる暗号文(暗号化されたデータ)には、現在のアルゴリズムよりも大量のコンピュータリソースが必要になります。

Q-Day は今日だけではありません。これからの毎日が Q-Day といえます。だからこそ、真の最終目標は暗号化の俊敏性なのであり、「俊敏性」が強調されているのです。量子コンピュータへの真の対応とは、変化に速やかに適応できるように備えることであり、ビジネスに大きな混乱をもたらすことなく適応できるセキュリティソリューションを導入することです。

デジタルトラストに関する最新情報

暗号化の俊敏性、エンタープライズセキュリティ、PQC などのトピックについて詳しくお知りになりたい場合、記事を見逃さないようにデジサートのブログを参照してください。

特集記事

-

リソース

-

会社概要

-

My Account

-

ソリューション概要

-

© 2025 DigiCert, Inc. All rights reserved.

リーガルリポジトリ Webtrust 監査 利用条件 プライバシーポリシー アクセシビリティ Cookie 設定 プライバシーリクエストフォーム